Introdução:

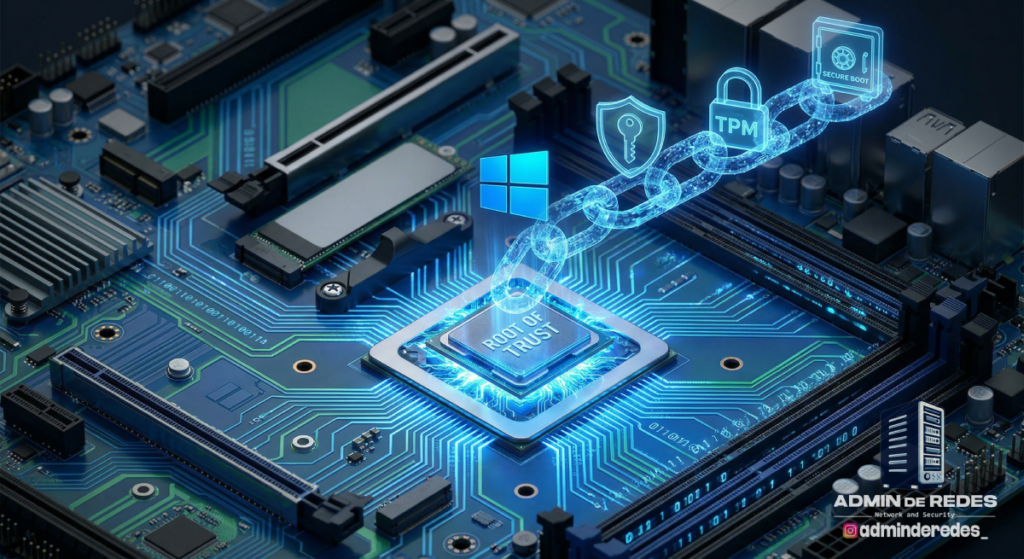

Se você gerencia infraestrutura de TI, precisa agir agora para preparar o seu ambiente para o Secure Boot 2026. Os certificados originais de 2011 expiram em breve, e sem a atualização correta, seus servidores podem enfrentar problemas graves de inicialização ou entrar em um estado degradado

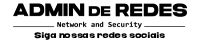

O Secure Boot é a fundação da segurança moderna no Windows. Ele garante que apenas softwares confiáveis sejam carregados no momento em que você liga o servidor. No entanto, após 15 anos, os certificados originais estão chegando ao fim do seu ciclo de vida. A Microsoft, em colaboração com gigantes como Dell, HP e Lenovo, iniciou um esforço global para atualizar essa “Raiz de Confiança”.

O que é a “Raiz de Confiança” (Root of Trust)?

É a âncora de segurança armazenada no firmware (UEFI) do hardware. Se essa âncora expira ou é comprometida, toda a cadeia de segurança acima dela (Windows, Drivers, Kernel) perde a base de validação.

O que mudou com o novo anúncio da Microsoft?

1 – Colaboração da Indústria: Diferente de atualizações comuns, esta exigiu que fabricantes de hardware (OEMs) redesenhassem a forma como o firmware lida com a substituição de chaves para evitar “bricking” (inutilizar o hardware).

2 – Dispositivos Novos vs. Antigos: Dispositivos fabricados a partir de 2024 (e quase todos de 2025) já vêm com os certificados de 2023. O foco total agora é no parque instalado de servidores e PCs anteriores a essa data.

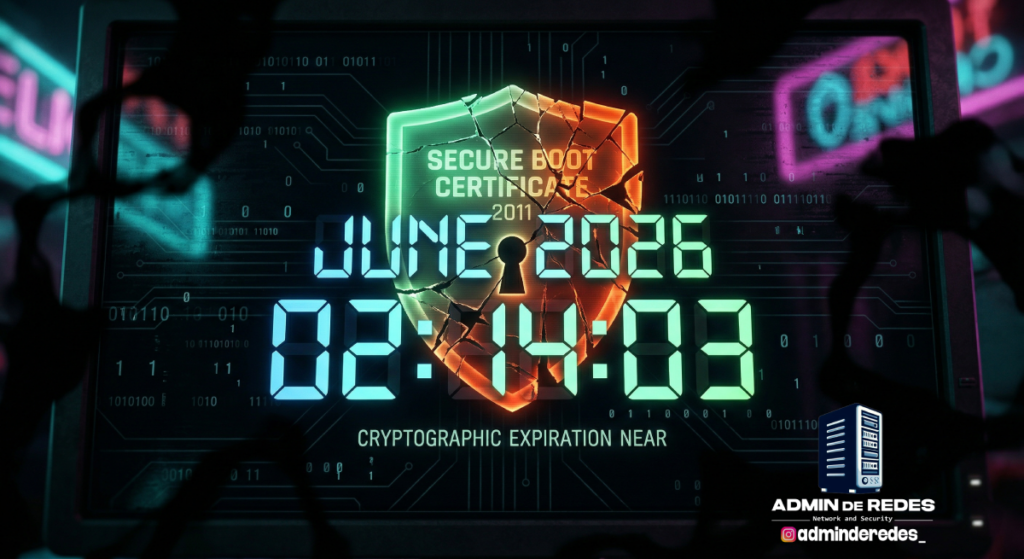

3 – O Risco do “Estado Degradado”: Se você não atualizar até junho de 2026, seu servidor não vai explodir, mas entrará em um estado de segurança degradado. Isso significa que ele não poderá receber novas proteções contra vulnerabilidades de boot que surgirem no futuro.

O Plano de Ação para Profissionais de TI:

- Fase de Inventário: Utilize o “Secure Boot Playbook” da Microsoft para identificar máquinas vulneráveis.

- Atualização de Firmware (Crítico): Antes de aplicar as novas chaves via Windows Update ou PowerShell, o BIOS/UEFI do fabricante deve estar na versão mais recente.

- Monitoramento: A Microsoft introduzirá alertas dentro do “Windows Security App” para informar o status da atualização dos certificados.

🛠️ Guia Prático: Atualizando Certificados do Secure Boot 2026

Este roteiro foi criado para administradores de TI que precisam gerenciar a transição dos certificados de 2011 para os novos certificados de 2023.

Passo 1: Inventário e Verificação de Status

Antes de qualquer mudança, identifique quais dispositivos já estão atualizados e quais precisam de atenção.

- Como verificar: No Windows, verifique o registro

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing.

- O que procurar: Veja o valor da chave

UEFICA2023Status.

"Updated": O dispositivo já está seguro.

Outros valores: O processo ainda não começou ou está em andamento.

Dica: Se você usa o Windows Autopatch, há um relatório específico de “Secure Boot Status” que centraliza essas informações

Passo 2: Atualização Crítica de Firmware (OEM)

Este é o passo mais importante para evitar o “bricking” (inutilização) do hardware.

- Ação: Antes de aplicar as novas chaves da Microsoft, instale a versão mais recente da BIOS/UEFI fornecida pelo fabricante (Dell, HP, Lenovo, etc.).

- Por que? Algumas placas-mãe antigas podem não aceitar os novos certificados se o firmware não estiver preparado para reconhecê-los.

Passo 3: Aplicação Manual (Pilotagem)

A Microsoft recomenda não fazer tudo de uma vez. Escolha um grupo de dispositivos para teste.

- Opção Recomendada (Intune): Vá em Settings Catalog e procure pela categoria “Secure Boot”. Habilite a política “Enable SecureBoot Certificate Updates”.

- Opção via Registro (Para ambientes sem MDM): * Caminho:

HKLM\SYSTEM\CurrentControlSet\Control\SecureBoot

- Crie/Edite o valor

AvailableUpdates(DWORD) para0x5944. Isso força o início do processo de atualização

Passo 4: Monitoramento e Reinicialização

A atualização do certificado não acontece instantaneamente após o comando.

- Aguarde: O processo pode levar até 48 horas e exigir um ou mais reinícios para que as chaves sejam gravadas permanentemente na memória NVRAM do hardware

- Validação: Verifique o Visualizador de Eventos (Event Viewer) em Windows Logs > System.

Evento 1808: Sucesso! O certificado foi aplicado com êxito.

Evento 1801: Erro na aplicação. Verifique se o firmware está realmente atualizado.

Passo 5: Tratamento de Erros

Se algo der errado, a chave de registro UEFICA2023Error aparecerá.

- Erro comum: O firmware rejeita a chave porque o “Secure Boot” está em modo “User” bloqueado ou por incompatibilidade de versão.

- Solução: Revise as recomendações do fabricante do hardware e certifique-se de que o dispositivo está rodando uma versão suportada do Windows (Windows 10 22H2 ou superior / Windows 11 / Windows Server 2022+).

Secure Boot playbook for Windows

Pergunte à Microsoft sobre Secure Boot 2026 – Sessão de Abril de 2026

A Microsoft tem feito sessões de perguntas e respostas sobre a atualização do Secure Boot 2026. Qualquer um pode participar. A proxima será em Abril no dia 23. Não é necessário se inscrever.

ESTE É O LINK para quarta sessão do AMA.

O que é Inicialização Segura?

Este documento, te ajuda a entender um pouco mais sobre a inicialização segura. O que é o UEFI (Unified Extensible Firmware Interface) e os tipo de Certificados de Inicialização Segura (KEK, CA, DB, DBX)

Como funcionam as chaves ?

Este documento ajuda a orientar OEMs e ODMs na criação e gerenciamento de chaves e certificados de inicialização segura em um ambiente de fabricação. Ele aborda questões relacionadas à criação, ao armazenamento e à recuperação de chaves de plataforma (PKs), chaves seguras de atualização de firmware e chaves de troca de chave (KEKs) de terceiros

Saber mais

- Guia para profissionais e organizações de TI

- Perguntas frequentes sobre a inicialização segura (FAQ)

- O que acontece quando os certificados de Inicialização Segura expiram em dispositivos Windows?

- Como usar o Microsoft Intune para atualizar certificados para dispositivos Windows com atualizações gerenciadas pela TI.

- Como atualizar as chaves de registro em dispositivos Windows com atualizações gerenciadas pela TI.

- Como usar o método GPO para dispositivos Windows com atualizações gerenciadas pela TI

- APIs do Sistema de Configuração do Windows (WinCS) para Inicialização Segura

- Diretrizes essenciais para criação e gestão de OEMs